Digitalisierung, die im Team entsteht.

Pengueen bringt Klarheit in verteiltes Erfahrungs-Wissen, macht es sichtbar, sicher und dauerhaft nutzbar – und eure Daten bleiben in Deutschland, ohne versteckte Nutzung oder KI‑Training.

Weniger Komplexität,

mehr Klarheit.

Wir entlasten euren Arbeitsalltag – Schritt für Schritt, ohne Druck.

Pengueen funktioniert anders

Digitalisierung beginnt mit den Menschen.

Wir glauben an Digitalisierung, die aus dem Team entsteht – nicht an Lösungen von oben.

Teams wissen genau, wie ihre Abläufe laufen, wo Reibung entsteht und was wirklich hilft. Wenn sie ihre Erfahrungen einbringen, entsteht ein System, das zu ihnen passt – statt ein System, an das sie sich anpassen müssen.

Bottom‑up steht für:

weniger Umwege, mehr Ownership und mehr Wirkung. Und vor allem: Lösungen, die im Alltag wirklich funktionieren.

Die Bausteine, die euren Arbeitsalltag leichter machen:

Die Bausteine, die euren Arbeitsalltag leichter machen

Wissen sichtbar machen

Pengueen bündelt verstreutes Wissen aus Köpfen, Mails und Chats und macht es für alle dauerhaft zugänglich.

Erfahrung nutzbar machen

Erfahrungen und Abläufe bleiben erhalten, auch wenn Mitarbeitende wechseln, ausfallen oder neue dazukommen.

Abläufe durch das Team

Prozesse entwickeln sich Schritt für Schritt aus dem echten Arbeitsalltag statt aus top‑down verordneten Vorgaben.

Klarheit im Alltag

Jeder sieht jederzeit, was der Stand ist, ohne Nachfragen, Abstimmungsrunden oder Suchaufwand.

Sinnvolle KI

KI unterstützt mit Texten, Zusammenfassungen und Struktur, ohne Menschen zu ersetzen oder zu überfordern.

Souveräne Datenhaltung

Alle Daten bleiben in Deutschland, werden nicht ausgewertet und nicht für KI‑Training genutzt – volle Kontrolle für euer Unternehmen.

Schnelle Wirkung. Hohe Zufriedenheit.

bleiben ..

im ersten Jahr!

Ein System, das durch euch wächst.

Pengueen ist euer digitaler Baukasten: Er macht Wissen sichtbar, strukturiert Abläufe und wächst mit eurem Unternehmen. Statt fertige Prozesse überzustülpen, zeigt sich Bedarf dort, wo er besteht – im Team.

KI wird sinnvoll integriert: Texte, Zusammenfassungen, Vorschläge. Keine Überforderung, kein Tool‑Overload. So entsteht ein natürlicher Ramp‑Up, der euer Team stärkt statt verunsichert.

Wenn es für eure Prozesse keine passende Standard-Software gibt - und sich Individualentwicklung nicht lohnt.

Unser Lieblingskunde:

„Im Großen und Ganzen läuft es. Unsere Office‑ und Fachsoftware haben wir längst.

Schön wären allerdings etwas mehr Übersicht, weniger Abstimmungsrunden, weniger Dopplungen – und mehr echtes Involvement unserer Mitarbeitenden, ihres Wissens und ihrer Erfahrung.

Einfach weniger Excel‑Listen, Abstimmungsschleifen und Chatgruppen, die trotz all unserer Tools immer noch nötig sind.“

Entscheider:in, die/der Klarheit im Team schaffen will

„PS: Eigentlich müssten wir manches ganz anders angehen – aber dafür bräuchten wir erst einmal Klarheit.“

Schauen wir zuerst auf das, was uns im Alltag wirklich Energie zieht …

Noch eine manuelle Excel-Liste

Wieder eine Liste, die keiner findet, keiner pflegt und jeder anders führt.

Noch eine Messenger‑Gruppen

Volle Chats, in denen alles durcheinandergeht – und nichts wirklich bleibt.

Noch ein E‑Mail‑Verteiler

CC‑Chaos, endlose Antworten‑an‑alle und niemand weiß, was aktuell ist.

Noch ein PDF‑Formular

Ausfüllen, ausdrucken, fotografieren, per E-Mail versenden – und wieder ausdrucken.

Wir digitalisieren euren Alltag – nicht eure Probleme.

Wir holen eure Abläufe ins Zentrum – nicht die Technik.

Viele Teams scheitern nicht an der Digitalisierung, sondern an komplexen Abläufen und Lösungen, die am Alltag vorbeigehen.

Wir drehen das um:

Bei Pengueen starten wir immer in euren echten Routinen. Wir hören zu, sortieren, vereinfachen – und bauen erst dann die passende digitale Struktur. Schritt für Schritt, ohne Druck.

So entsteht ein System, das euch entlastet und zu euren Menschen passt.

Euer System entsteht Schritt für Schritt.

Ihr fangt klein an, mit schnellen Erleichterungen – und wachst, wenn nötig.

Was Pengueen NICHT ist:

- Kein CRM

- Kein Intranet

- Kein Projekttool

- Kein Prozessdesigner

Sondern: eine Plattform, aus der all das entstehen kann.

Weniger Chaos. Mehr Klarheit.

Kommunikation, Organisation, Wissen – endlich verbunden.

- Für KMU und Startups

- Für Dienstleister

- Für Netzwerke und NGO

- Für Mitarbeitende und Kunden

- Für Netzwerke und Teams, die Klarheit brauchen.

Für Verantwortliche, die nicht überrollen wollen.

MA einbezogen wird

Führung vorgibt

*Gallup-Studie 2024

.. der Kern jeder Zusammenarbeit

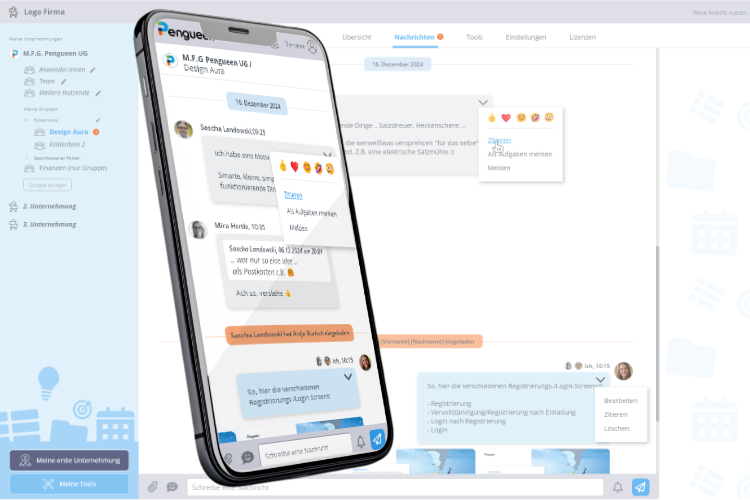

Kommunikation, Organisation und Wissen&Erfahrung gehören zusammen – nicht in getrennte Tools. Pengueen bringt diese drei Bereiche an einen Ort, damit ihr klarer, schneller und entspannter zusammen weiter kommt.

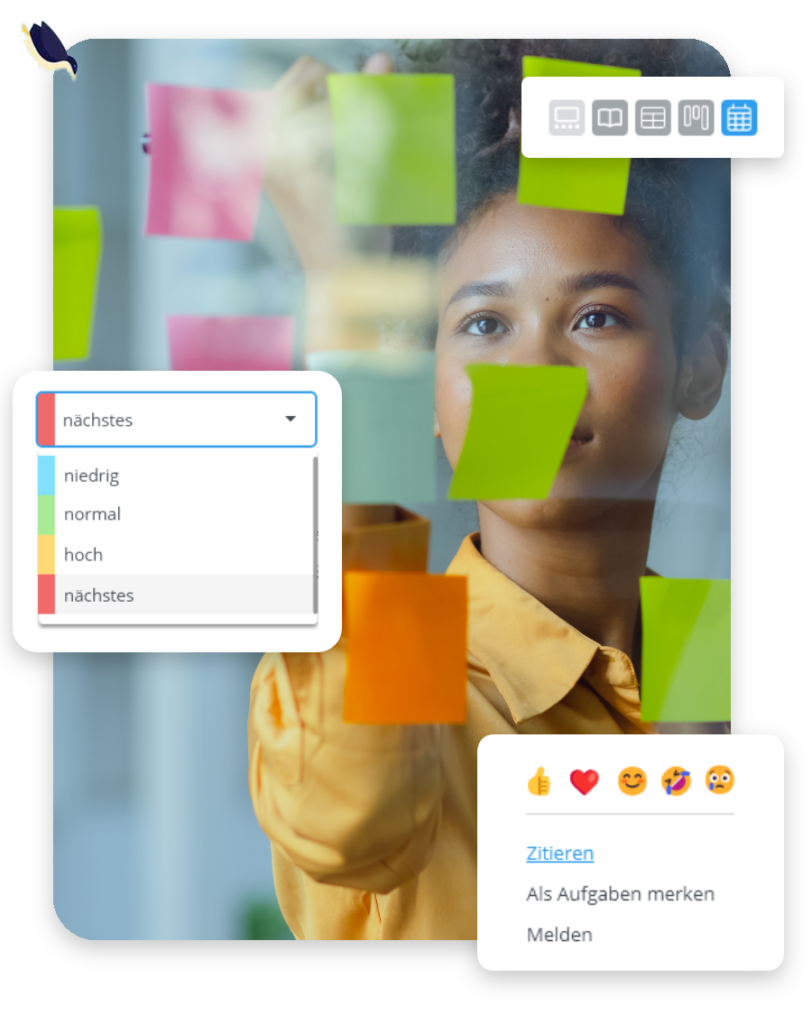

Kommunikation

Keine verstreuten Chats mehr – ein Thema, ein Ort, volle Übersicht.

Organisation

Eure Aufgaben, Infos und Zuständigkeiten sauber sortiert.

Wissen&Erfahrung

Keine Luftschlösser – echte Prozesse entstehen aus echtem Teamwissen.

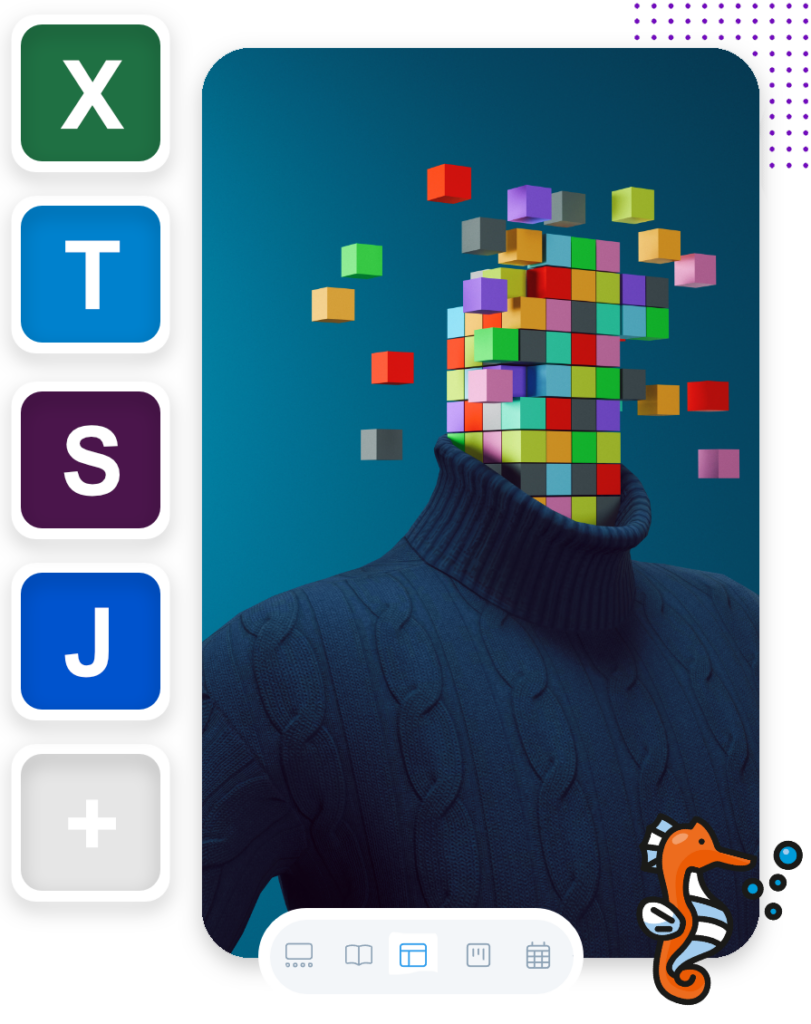

Wir krempeln Software um:

Wir zerlegen Standard‑Software in ihre Elemente: Kanban, Listen, Dokumente, Kalender, Chat, .. – ihr kombiniert diese Elemente und erstellt euer System für euren Alltag.

-

Team‑Elemente

Chaträume, Nachrichten, Benachrichtigungen, Updates, Unteralgen, ..

-

Projekt‑Elemente

Aufgaben, KanBan, Verantwortlichkeiten, Fortschritt, Protokolle, ..

-

Intranet‑Elemente

Wissen, Dokumente, Abläufe, Anträge, Bekanntgaben, ..

-

Prozess‑Elemente

Abläufe, Checklisten, wiederkehrende Schritte, FAQ, Abstimmungen, ..

-

Kunden‑Elemente

Kontakte, Verträge, CRM, Notizen, Follow‑ups, Dokumente, Auswertungen, ..

-

Netzwerk-Elemente

Abfragen, Feedback, Gast-Accounts, Bürgerbeteiligungen, Umfragen, ..

Integrationen & Datenhoheit.

Pengueen verbindet sich – aber eure Daten gehören euch.

DSGVO

Wir halten alle Vorgaben ein.

Export

Ihr kommt jederzeit an eure Daten.

API

Pengueen verbindet sich flexibel

Hosting

Eure Daten bleiben in Deutschland.

Non-US

Keine US‑Dienste, keine Abhängigkeiten.

Steuern

Wir wirtschaften in Deutschland.

Euer Einstiegspunkt.

Transparente Lizenzen für Teams, die Wissen sichtbar machen, Abläufe klären und souverän digitalisieren wollen – gehostet in Deutschland, ohne Datennutzung und ohne KI‑Training.

Fokus

Für erste Projekte – ob mit Mitarbeitenden, im Team oder für Kunden. Klar, fokussiert und alltagstauglich.

-

Alles aus "Start"

-

Struktur für erste Projekte

-

Gemeinsame Abläufe im Team

-

Wissen sichern

-

Priorisierte Unterstützung

Team

Für mehrere Projekte oder Vorhaben – mit Kunden UND Mitarbeitenden. Mehr Raum, mehr Struktur, ohne Komplexität.

-

Alles aus „Fokus“

-

Mehrere parallele Projekte

-

Bereichsübergreifende Zusammenarbeit

-

API‑Nutzung

-

Erste erweiterte KI‑Funktionen

Plattform

Für Organisationen, die Pengueen als Backend und Datendrehscheibe nutzen – mit Souveränität und Raum für Wachstum.

-

Alles aus „Team“

-

Erweiterte KI‑Assistenz (mehr Rechenleistung)

-

Höhere Dateigrößen

-

API‑Zugriff auf Plattform‑Ebene

-

Persönliche Begleitung

Start

€49 / Monat.

Für NGOs, Startups und alle, die ihren ersten Baustein setzen möchten – leicht, überschaubar und sofort nutzbar.

.. zusätzliche Optionen außerhalb des Plans

Manche Anforderungen sind individuell

– und genau darüber sprechen wir gern persönlich.

KI‑Unterstützung

KI‑Unterstützung nach eurem Bedarf: von einfachen Textvorschlägen bis zu erweiterten Funktionen.

Speicher & Dateigrößen

Mehr Speicherplatz oder größere Dateien sind jederzeit möglich – abgestimmt auf eure Arbeitsweise.

Support & Reaktionszeiten

Von Standard‑Support bis zu priorisierten Reaktionszeiten bieten wir verschiedene Service‑Level an.

Begleitung & Beratung

Wir unterstützen euch bei Struktur, Wissensaufbau und Abläufen – punktuell oder kontinuierlich.

API‑Anbindungen

Individuelle Integrationen, Anbindungen und Schnittstellen setzen wir gerne gemeinsam mit euch um.

Eigene Anforderungen

Wenn ihr etwas braucht, das hier nicht steht sprecht uns gerne an. Zusammen finden wir eine Lösung.

Einmalig Einrichtung und Schulung

Damit ihr schnell arbeitsfähig seid und sicher starten könnt.

Wir richten das System ein, konfigurieren eure ersten Bausteine, schulen euch und – wenn sinnvoll – führen einen kurzen Workshop mit eurem Team durch.

Für diesen gemeinsamen Start gibt es eine einmalige Pauschale, abhängig vom Umfang eures ersten Bausteins. Klar, transparent und ohne versteckte Kosten.

Danach zahlt ihr nur noch euer gewähltes Paket.

Was unsere Kunden sagen:

Sie haben den Weg schon hinter sich – und verraten, was wirklich geholfen hat.

Meine Tochter hat mir gesagt, dass ich digitaler werden muss. Erst war ich skeptisch, aber das gute Feedback unseres Teams hat mir gezeigt, dass sie Recht hat. Und die Umsetzung mit Pengueen war zum Glück kinderleicht.

Marco Körper

Inhaber Autohaus Zossen

Konflikte sind nicht das Problem. Der Umgang damit entscheidet, wie eine kritische Situation weitergeht.

Marco Winzer

Geschäftsführer MINDCOP

Ich wollte keine Lösung, die uns mit Funktionen überlädt oder uns in starre Abläufe zwingt. Pengueen bietet genau das, was wir brauchen – und nur das. Flexibel, übersichtlich und einfach zu nutzen.

Judith Schandra

ehem. KuF PfD Waltrop

Als Datenschutzbeauftragter von Pengueen kenne und schätze ich die Plattform, vor allem für ihren vorbildlichen Umgang mit Daten. So war es nur ein kleiner Schritt, dass ich Kunde von Pengueen werde und die Plattform für Meldungen nach dem HinSchG bei Unternehmen einsetze.

RA Sascha Kugler

Datenschutzbeauftragter

.. und ihre Projekte

Entscheider geben Einblick, wie Pengueen eingesetzt wird,

ihr Team einbindet und den Arbeitsalltag spürbar entlastet.

Ein zentraler Veranstaltungskalender für die Medienstadt Babelsberg

Weniger Überschneidungen, mehr Teilnehmer:innen und mehr Synergien.

Digitale Plattform für die Wirtschaftsinitiative Flughafenregion Brandenburg

Effektiver netzwerken, einfacher kommunizieren und Ressourcen nutzen.

Digitale Bürgerbeteiligung in der Stadt Radolfzell

Projektideen einfach online einreichen, abstimmen lassen und Projekte begleiten

„Digitalisierung ist kein Allheilmittel,

es muss aber auch kein Schreckgespenst sein.“

Sascha Landowski

Häufig gestellte Fragen

das Wichtigste auf einen Blick:

-

Für wen ist Pengueen?

Pengueen ist für Teams, die im Alltag zu viel Zeit verlieren – durch verstreute Informationen, unklare Abläufe, doppelte Arbeit oder Tools, die niemand wirklich nutzt.

Für Organisationen, die merken: Es ist nicht die Technik, die bremst – es sind die Prozesse dahinter.

Wir helfen Teams, ihren Arbeitsalltag zu sortieren, zu vereinfachen und digital so abzubilden, dass er wirklich entlastet.

-

Wo wird Pengueen gehostet / liegen unsere Daten?

Wir hosten bei der Firma Hetzner Online in Deutschland, dort stehen auch die Server und liegen die Daten.

weitere Informationen über unsere IT Sicherheit, Daten-Ethik und Datenschutz finden Sie hier auf unserer Fragen&Antworten-Seite im Abschnitt "Datenschutz und IT-Sicherheit"

-

Was kostet Pengueen

Wir bieten aktuell 4 Pakete:

- Start: 49,- € netto / Monat

- Fokus: 89,- € netto / Monat (Standard-Lizenz)

- Team: 169,- € netto / Monat

- Plattform: 499,- € netto / Monat

Zusätzlich können Sie Optionen dazubuchen oder uns für Workshops und Schulungen anfragen.

Die Lizenz wird monatlich in Rechnung gestellt. Sie können monatlich kündigen.

-

Bekommen wir eine Einweisung

Ja. Sie und ihr Team erhalten eine Einweisung in die Nutzung von Pengueen.

Je nach Kenntnisstand sind das 1 - 3 Termine á 20-30 Minuten.

Diese Einweisung ist kostenlos.

-

Wie lange dauert der Start?

Der Einstieg ist bewusst leicht.

In der Regel starten wir innerhalb weniger Tage: ein kurzes Kick‑off, eine passende Umgebung, erste Abläufe.

Nach 1–2 Wochen arbeitet euer Team bereits im System – und wir entwickeln es Schritt für Schritt weiter.

-

Wie binden wir unser Team ein?

Wir holen euer Team früh ins Boot – aber ohne Überforderung.

Wir starten klein, zeigen konkrete Vorteile im Alltag und bauen erst dann weitere Bereiche aus.

So entsteht Akzeptanz nicht durch Schulungen, sondern durch echte Entlastung.

-

Was passiert, wenn wir wachsen?

Pengueen wächst mit euch.

Neue Bereiche, Rollen, Abläufe oder Standorte lassen sich jederzeit ergänzen – ohne dass ihr das System neu denken müsst.

Ihr startet schlank und erweitert nur das, was ihr wirklich braucht.

-

Wie flexibel ist Pengueen wirklich?

Sehr flexibel.

Pengueen besteht aus Bausteinen, die wir genau so kombinieren, wie euer Alltag es braucht – nicht andersherum.

Ihr bekommt keine starre Software, sondern eine Struktur, die sich an eure Abläufe anpasst und jederzeit verändert werden kann.

Du hast weitere Fragen?

Super, denn mit Neugier geht es los!

Wie geht's weiter?

Schnell ins Verstehen, klar im Vorgehen, spürbar im Ergebnis.

Mit uns gibt es keine endlosen Runden und kein kompliziertes Onboarding. Wir kommen zügig auf den Punkt, richten eine erste Version gemeinsam ein und binden euer Team so ein, dass alle sofort mitziehen können. Klar, fokussiert und angenehm leicht – damit ihr schnell erlebt, wie viel einfacher euer Alltag werden kann.

Kostenloses Erstgespräch

Wir verstehen euren Alltag – ohne Vorbereitung, ohne Aufwand. Ein kurzes Gespräch, in dem wir gemeinsam klären, was euch wirklich entlastet und welcher erste Baustein sinnvoll ist.

Kick-Off Workshop

In einem Termin entsteht euer erster funktionierender Baustein. Wir richten das System gemeinsam ein, schulen euch und geben euch eine klare To‑do‑Liste für die nächsten Schritte.

Start der Nutzung

Ihr arbeitet sofort damit – wir bleiben an eurer Seite. Ihr nutzt den Baustein im echten Alltag. Wir begleiten euch so, dass es leicht bleibt und das Team schnell ins Tun kommt.

Lernen → Anpassen → Weiterbauen → Nutzen → …

Der natürliche Pengueen‑Zyklus: klein starten, Erfahrungen sammeln, gezielt erweitern. Ihr gebt Feedback, wir passen an und bauen nur das weiter, was euch wirklich hilft. Kein Overengineering, kein Druck – ein klarer, entspannter Entwicklungsfluss.

Ein kurzes Gespräch.

Ein klarer Start.

Wir schauen gemeinsam, was für euch sinnvoll ist. Leicht, unverbindlich, ohne Vorbereitung.

Nachricht ..

Schreibt uns ein paar Zeilen

– wir melden uns zeitnah zurück.

oder persönlich

Ein erstes Gespräch reicht, um zu sehen, was für euch sinnvoll ist – ruhig, unverbindlich und ohne Vorbereitung.

Sascha Landowski, Gründer

sascha.landowski@pengueen.de, 0151 / 72611407

Mira Hertle, Kundenberaterin

mira.hertle@pengueen.de